Pada awal tahun 2015, dunia perbankan di Indonesia diresahkan serangan cyber fraud yang menyasar layanan internet banking beberapa bank papan atas. Metode serangannya cukup unik, yaitu mengintervensi proses transaksi internet banking yang tengah berlangsung. Nasabah yang sedang melakukan transaksi diminta mengentri token berulang kali, melalui pop-up window yang meminta sinkronisasi token.

Setelah menjalankan perintah pop-up window ini, seorang korban dilaporkan mendapati rekeningnya terdebit sebesar Rp 13 juta karena terjadi transfer secara tidak sah ke tujuan rekening yang tidak dikenalnya. Mengenai jumlah korban, pihak BCA sempat menyebutkan adanya seribu nasabah yang menjadi korban serangan ini (sumber: 1.000 Nasabah Terkena “Sinkronisasi Token”, kompas online, 6/3/15), yang kemudian diralat menjadi hanya 43 nasabah. (sumber: Hanya 43 Nasabah yang Terkena “Sinkronisasi Token”, kompas online, 6/3/15). Selain BCA, nasabah Bank Mandiri juga menjadi korban dari serangan ini. (sumber: Nasabah Mandiri juga Terkena Malware Pencuri Uang, CNN Indonesia Online, 6/3/15).

Sangat menarik dikaji, celah rawan apakah dalam sistem internet banking yang berhasil dieksploitasi penyerang. Pihak BCA menyatakan, serangan dapat terjadi karena nasabah menggunakan personal computer (PC) yang sudah terinfeksi virus. Pun demikian, sistem token sendiri dinyatakan tetap aman. Sebagai respons kasus ini, Otoritas Jasa Keuangan (OJK) telah meminta bank mengaudit ulang pengamanan IT untuk fasilitas internet banking, menyusul maraknya kasus pembobolan rekening nasabah akibat mengakses fasilitas tersebut.

Bank sebagai penyedia layanan telah menerapkan langkah mitigasi menurunkan risiko berulangnya insiden serangan di atas. Ini terutama dilakukan dengan memberikan sejumlah tips, yang ditampilkan dalam halaman web internet banking, agar nasabah memastikan keamanan transaksi internet banking dengan cara; (1) membersihkan personal computer yang digunakan dari infeksi virus, (2) menghentikan transaksi ketika muncul permintaan sinkronisasi token dan segera melaporkan kejadian tersebut kepada customer service, dan (3) memeriksa bahwa alamat web internet banking adalah alamat yang benar.

Imbauan dan sosialisasi tips pengamanan tersebut sudah baik, mengingat tingkat pemahaman dan kepedulian pengguna merupakan faktor kunci dalam keamanan internet banking. Namun demikian, jelas efektifitas upaya mitigasi tersebut sangat bergantung kemampuan nasabah memahami dan juga menjalankan berbagai tips yang disampaikan pihak bank.

Dengan memperhatikan hambatan-hambatan di atas, penulis memperkirakan masih terdapat peluang kegagalan yang signifikan dari langkah mitigasi yang sudah dijalankan. Bank masih perlu memikirkan strategi mitigasi lain yang tidak hanya bergantung pada kapabilitas dan kepatuhan nasabah.

Secara internal, di mata penulis, bank perlu melakukan analisis dan mencari solusi terhadap serangan internet banking yang telah terjadi, antara lain mencakup: Mengidentifikasi (a) titik kerawanan yang mana yang berhasil dieksploitasi penyerang dan juga (b) mekanisme keamanan yang mana yang berhasil dipatahkan atau tidak berjalan dengan efektif?. Mengidentifikasi skenario dasar serangan yang ada dan mengkaji berbagai alternatif kemungkinan serangan yang dapat dibangun berdasarkan skenario dasar tersebut, dan merumuskan alternatif solusi perbaikan keamananan sistem internet banking yang dapat menangkal skenario dasar serangan di atas.

Artikel ini selanjutnya akan membahas langkah-langkah di atas dengan maksud membantu institusi perbankan dan juga regulator mencegah terjadinya serangan serupa di masa datang.

Prinsip Dasar Security

Untuk mengambil pelajaran dari kasus serangan yang sudah terjadi, kita perlu mengingat kembali salah satu prinsip dasar menganalisis keamanan sistem teknologi informasi, yaitu keamanan total suatu sistem dapat dipandang sebagai sebuah rantai yang dibentuk sekumpulan mata-rantai yang saling berhubungan. Untuk mematahkan keamanan, penyerang cukup mencari dan memutuskan mata-rantai yang paling lemah.

Metode serangan sinkronisasi token yang terjadi sepenuhnya sejalan prinsip di atas. Penyerang mengarahkan serangannya ke titik paling lemah dari rangkaian keamanan, yakni pengguna serta perangkat (PC, tablet) dan juga lingkungan di sisi pengguna. Serangan ini memiliki aspek teknis, yakni penggunaan malware ataupun tool serangan lainnya, dan sekaligus aspek social engineering, yakni strategi mengecoh pengguna.

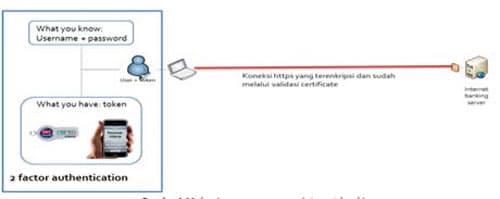

Dalam kondisi normal, sistem internet banking telah memiliki beberapa mekanisme pengamanan yang merealisasikan kriteria keamanan sebagai berikut: 1. Otentikasi server internet banking. Pengguna, melalui personal computer (PC) yang digunakannya, harus dapat memastikan bahwa server internet banking yang dituju adalah benar-benar server yang valid. 2. Enkripsi komunikasi antara PC dan server. Komunikasi antara PC pengguna dan server internet banking harus dijamin kerahasiaannya sehingga harus terenkripsi, dan 3. Otentikasi pengguna. Server internet banking harus dapat memastikan bahwa pengguna yang menggunakan layanan adalah benar-benar pengguna internet banking yang sah. Kriteria (1) dan (2) dipenuhi dengan menerapkan protokol HTTPS. Dalam protokol ini, pertama-tama, PC pengguna mengotentikasi server internet banking dengan cara memeriksa digital certificate-nya. Lalu, PC dan server membentuk jalur komunikasi yang terenkripsi untuk menjaga kerahasiaan data.

Kriteria keamanan (3) direalisasikan dengan menggunakan two-factor-authentication yang terdiri dari faktor what-you-know dan what-you-have. Untuk faktor what-you-know, pengguna harus mengetahui dan memasukkan username dan password ke halaman login internet banking. Untuk faktor what-you-have, pengguna harus memasukkan password-token-sekali-pakai (token one time password, token-OTP) yang diminta.

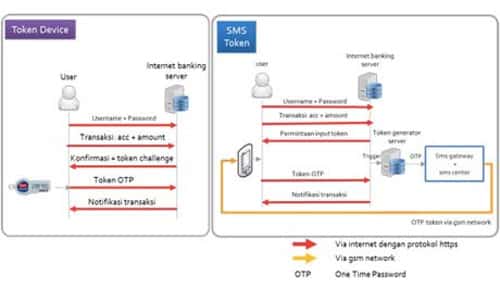

Token-OTP ini sampai ke tangan pengguna dengan dua cara, yaitu (1) menggunakan token-device yang dapat membangkitkan token-OTP atau (2) menerima token-OTP dari Bank melalui SMS yang dikirim ke ponsel pengguna. Gambar 1 memperlihatkan mekanisme pengamanan utama layanan internet banking. Gambar 2 memperlihatkan dua alternatif protokol keamanan untuk dua jenis sistem token, yaitu token-device dan SMS-token.]

Untuk melakukan login ke halaman internet banking, pengguna hanya perlu memasukkan username dan password yang merupakan faktor otentikasi what-you-know. Untuk melakukan berbagai jenis transaksi (pembayaran, transfer dll), pengguna memerlukan faktor otentikasi tambahan yakni token password yang merupakan faktor otentikasi what-you-have.

Username dan password dapat digunakan secara berulang untuk melakukan login sedangkan token-OTP hanya dapat digunakan untuk satu kali transaksi. Untuk transaksi berikutnya, pengguna harus membangkitkan kembali token-OTP (atau mendapatkan token-OTP yang baru melalui SMS).

Serangan sinkronisasi token yang terjadi baru-baru ini tidak secara langsung mematahkan berbagai mekanisme keamanan yang dijelaskan di atas. Yang terjadi adalah, serangan tersebut mencegah mekanisme pengamanan bekerja sebelum mekanisme tersebut berfungsi. Mengapa demikian?

Hingga saat ini, protokol HTTPS masih sangat aman digunakan untuk mengotentikasi server serta mengamankan jalur komunikasi antara klien dan server. Protokol ini menggunakan algoritma enkripsi standar yang kuat dan dijamin keamanannya. Kondisi yang sama juga berlaku pada mekanisme pengamanan token-OTP.

Mekanisme ini masih sangat aman karena token dibangkitkan dengan menggunakan algoritma kriptografi standar yang aman. Kelemahan yang ditemukan saat ini, baik untuk HTTPS ataupun sistem token, adalah kelemahan yang masih bersifat teoritis. Secara praktis, keduanya masih sangat aman untuk digunakan.

Jika dua mekanisme pengamanan (HTTPS dan sistem token) tersebut masih aman, lalu bagaimana penyerang dapat melakukan transaksi dengan menggunakan akun pengguna yang sah?

Dr. Budi Sulistyo CISA adalah Security Expert dari Lembaga Riset Telematika Sharing Vision, Bandung.